[Zweiter Teil]

Die Linke Medienakademie (LiMa) ist eine jährlich stattfindende Veranstaltung für Journalismus, Bürgermedien, Öffentlichkeitsarbeit und Medienkompetenz, die bis gestern in Berlin stattfand.

Die Linke Medienakademie (LiMa) ist eine jährlich stattfindende Veranstaltung für Journalismus, Bürgermedien, Öffentlichkeitsarbeit und Medienkompetenz, die bis gestern in Berlin stattfand.

Im zweiten Teilbericht zum Workshop von Albrecht Ude (Journalist, Rechercheur, puristischer Web-Entwickler) zu Internetrecherche für Journalist_innen ging es unter anderem um Datenbanken-Nutzung im Netz sowie die Prüfung von Seriösität von Quellen im Internet. Interessant war auch die Diskussion um den Zugriff auf Daten von ungeschützten Webservern, die aus Fahrlässigkeit Möglichkeiten offen lassen, direkt in Verzeichnissen nach Informationen zu suchen, die nicht bewusst zugänglich ins Netz gestellt werden.

Nachdem wir uns mit Suchmaschinen und Wikipedia beschäftigt haben, haben wir uns mit Datenbanken als Quellen der Recherche beschäftigt. Eine wichtige Quelle für sämtliche in Deutschland erschienenen Doktorarbeiten und Publikationen ist die Datenbank der Deutschen Nationalbibliothek, dies kann genutzt werden, um Personen oder Publikationen zu finden oder genauere Personen-Daten zu ermitteln. Entscheidend zum Verständnis ist es, dass Google zwar die Webseiten durchsucht, aber die Datenbanken beispielsweise der Deutschen Nationalbibliothek eben nicht, daher lassen sich dort weitere Informationen über die direkte Suche ausfindig machen.

Eine zentrale Datenbank, die von Menschen gepflegt wird und nicht automatisiert wie die vieler Suchmaschinen ist die sehr alte Datenbank www.dmoz.org, die nach Kategorien strukturiert wird und ähnlich zu Wikipedia als Navigationshilfe Begriffsverzweigungen enthält, die es ermöglichen schneller an sinnvolle Informationen zu kommen.

Als weitere solide und umfangreiche Datenbank wurde das CIA-world fact book vorgestellt, das sehr detailierte und gut aufbereitete öffentlich zugängliche Daten über Regionen der Welt, politische System und weitere Daten beinhaltet. Selbstverständlich ist auch diese Quelle kritisch zu benutzen, aber sie beinhaltet eine Fülle an Informationen.

Als weiteres Thema beschäftigten wir uns mit dem Cache von Suchmaschinen. Hier nannte der Referent das Beispiel einer chinesischen Sportlerin, die mit gefälschtem Alter im Wettkampf angetreten war, was über das Auslesen des Caches der Suchmaschine baidu.cn herausgefunden wurde. (Ausführlicher Artikel hierzu unter heise.de) So ist es möglich, über den Zwischenspeicher von Suchmaschinen an bereits gelöschte Informationen, die einmal im Netz vorhanden waren heranzukommen.

Ein weiteres Interessantes Beispiel zu Recherchen im Internet ist ein Konflikt einer Fluggesellschaft, die ein Ranking nach „most viewed“ zu Artikeln auf ihrer Seite einführte und damit eine veraltete Nachricht ohne Datumsangabe weit nach oben holte, wodurch eine Kette von unglücklichen Ereignissen und unsauberen Recherchen zu einem enormen Aktieneinbruch des Unternehmens führte. Leider habe ich gerade keine Quelle zu diesem Beispiel verfügbar.

Zur Recherche in Medien anderer Regionen der Welt empfiehlt sich Kidon Media-Link, eine Datenbank, die zu sämtlichen Ländern der Welt vor allem die dort vertretenen Zeitungen mit jeweiligen Sprachangaben zu diesen gelistet hat.

Als Metadatenbank wurde das Datenbank Infosystem (DBIS) der Universität Regensburg vorgestellt, in dem sich nach freien und kostenpflichtigen Datenbanken nach Kategorien abgelegt.

Zum Thema der Vertrauenswürdigkeit von Webseiten haben wir die von US-Amerikanischen Neonazis betriebene irritierende Webseite www.martinlutherking.org angeschaut (habe ich bewusst nicht verlinkt), auf der möglicherweise auch interessante Informationen zu finden sind, die allerdings nur durch den kleinen Hinweis am unteren Ende „hosted by stormfront“ Aufschluss über den Urheber dieser Seite gibt. Die wesentlichen journalistische Frage an Webseiten sind vor allem erst einmal: Wer steckt dahinter? Sind Autor_in und Urheber_in identisch? Gibt es ein Impressum? Werden Finanzierungen und Sponsoring transparent gemacht oder sind diese indirekt auffindbar? Wer verlinkt auf die Seite?

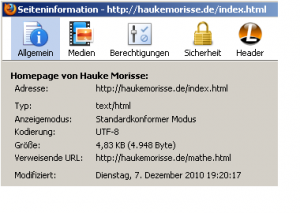

Zu versteckten Infos über eine Webseite gibt es beispielsweise über das Datum der Erstellung ein Add-On für Firefox, dass das Publikationsdatum einer Webseite angibt. Hier habe ich beispielsweise meine eigene Webseite mit diesem Add-On betrachtet und es ist aufgelistet, dass ich den Quellcode vom root-Verzeichnis von www.haukemorisse.de das letzte mal am 7.Dezember 2010 modifiziert habe, sowie noch weitere Informationen zur html-Datei:

Als nächstes wurde das „directory stemming“ durch die erweiterte Suche im Pfad eines Servers über „Index of“ vorgeführt. Hier wird einfach nach Pfaden gesucht, die das Schlüsselwort „Index of“ enthalten und damit möglicherweise freigegebene Verzeichnisse (zumindest auf Apache-Servern) mit enthaltenen Daten aufzeigen. Zusätzlich können Informationen über Webserver durch provozierte Fehlermeldungen ausfindig gemacht werden.

Zum Auslesen von Metadaten in Multimedia-Dateien ist es sinnvoll, diese über einen Hex-Editor zu öffnen, ebenso um diese Metadaten vor dem Veröffentlichen zu löschen. Weitere Informationen zu Metadaten (newsML) in Audio, Video und Bildern gibt es unter: http://www.iptc.org/cms/site/single.html?channel=CH0087&document=CMS1206527546450

Abschließend haben wir uns noch einmal mit der Personenrecherche beschäftigt, die sehr intensiv möglich ist und Datenschutztechnisch sehr problematisch (nicht die Recherche, sondern der Umgang der Einzelnen mit Persönlichkeitsrechten). Hierzu gibt es die bekannte spezielle Suchmaschinene 123people.com, die beispielsweise auch im Gegensatz zu Google o.ä. nach e-Mail Adressen suchen, aber auch neuere biometrisch arbeitende Bilderkennungsdienste wie tineye.com. Auch auf www.worldcat.org/identities gibt es eine Vielzahl an personenbezogenen Daten von Menschen, die einmal publiziert haben.

Abschließend wurde noch über ein Handbuch zu Suchmaschinen gesprochen, das an der HAW Hamburg entwickelt wurde.

Insgesamt fand ich den Workshop sehr spannend, vor allem nachdem wir die eher basale Einleitungsphase verlassen hatten. Viele der angesprochene Inhalte haben auch mit informatischer Bildung zu tun und zeigen, wie diese im professionellen Bereich äußerst nützlich sein kann.