Ich bin ein Freund offener Software, von Recycling und gesellschaftskritischem Abwägen von Technik und Material. Dennoch habe ich mir vor einiger Zeit ein iPad für schulische Zwecke zugelegt und möchte im folgenden Begründen, warum ich vorhabe, es in Zukunft noch ausgiebiger zu nutzen.

Es fing damit an, dass ich seit Beginn meines Schuldienstes in Hamburg vor dreieinhalb Jahren in verschiedenen Initiativen zur schulischen Nutzung digitaler Werkzeuge und Geräte beteiligt war.

Auf der Software-Seite gibt es viel Nützliches, viel Notwendiges aber auch einiges an Marketing-Strategie oder für den Schulalltag kaum brauchbare Angebote. Zunächst stellt sich die Frage der Zielsetzung des Einsatzes von Software in Schule. Zur Arbeitsorganisation in Form digitaler Klassenlisten, Notizen oder der Verwaltung personenbezogener Daten nutze ich weiterhin ein Papierbuch. Zum Einen, da ich damit Routine habe und es mir (noch?) keine Vorteile verschafft, Klassenlisten digital suchen zu müssen, statt sie bequem mit einem Handgriff aufzuschlagen. Zum Anderen, da ich so sichergehen kann, dass meine Noten nicht in falsche Hände geraten und ich mir über Datenschutzbestimmungen und Persönlichkeitsrechte weniger Gedanken machen muss. Und zum Dritten, da ich kein Freund von Automatisierung des Pädagogischen bin und Notengebung für mich nicht (reine) Berechnung ist, sondern eine Frage der Einschätzung der Leistung als Gesamtbild. Nicht ohne Grund lassen sich automatisch berechnete Noten in Software (z.B. das in Hamburg zentral verwendete DiViS) auch händisch anpassen. Hier genügt es mir zur Dokumentation meine Papier-Unterlagen zu haben und zugleich das Zeugnisprogramm rechnen zu lassen, da brauche ich keine zusätzliche Software und um die Datenschutz-Belange kann sich bequem die Behörde in ihrem zentralistischen System kümmern.

Dennoch ist es immer wieder nützlich, schnell vergängliche Notizen machen zu können, z.B. ToDo Listen für den Tag oder die Woche, die ich nun eher auf dem Tablet erledige. Elterngespräche oder Konflikte zwischen Schüler_innen dagegen dokumentiere ich in der Schülerakte aus Papier und zusätzlich in meinem Papierkalender, damit ich das zuverlässig vorliegen habe.

Schule ist auch Teil einer Behörde, ein geschützter Raum mit Privillegien und Verantwortung, der eine andere Umgangsweise erfordert, als Wissenschaftler_innen oder Medienunternehmen dies in Social Media oder auch in der vernetzten Öffentlichkeit des Internets haben. Hier sehe ich im Laufe der Jahre auch einen der Gründe, warum das Bloggen als Lehrer_in nicht so leichtfällt, wie wissenschaftlich oder medienpädagogisch interessierte Person. Viele Dinge des Alltags, die mich beschäftigen sind vertraulicher Natur (xy hat wieder das gemacht, woran liegt es?) oder es bedarf eines Zusatzaufwandes, die Materialien, Gedanken und Geschriebenes auf die öffentliche Wirkung zu überprüfen.

Selbstreflexiv: Dieser Blog-Artikel könnte von Vorgesetzten, Eltern und meinen eigenen Schülerinnen gelesen werden, auch potentiell zukünftige Vorgesetzte, Eltern und Schülerinnen. Daher bin ich z.B. auf Twitter auch fokussiert auf fachiche und didaktische Beiträge, mache Einschätzung zu einem Tool oder einem Ereignis, aber schreibe selten über Gefühle oder Persönliches. Ich würde mich ja auch nicht in die Pausenhalle, auf eine Lehrerkonferenz oder eine Elternversammlung stellen und laut aus meinem Privatleben berichten.

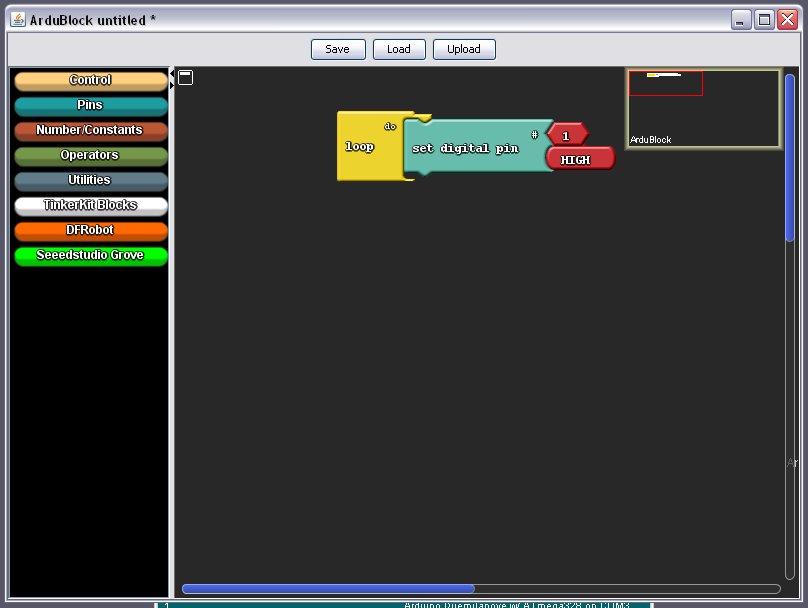

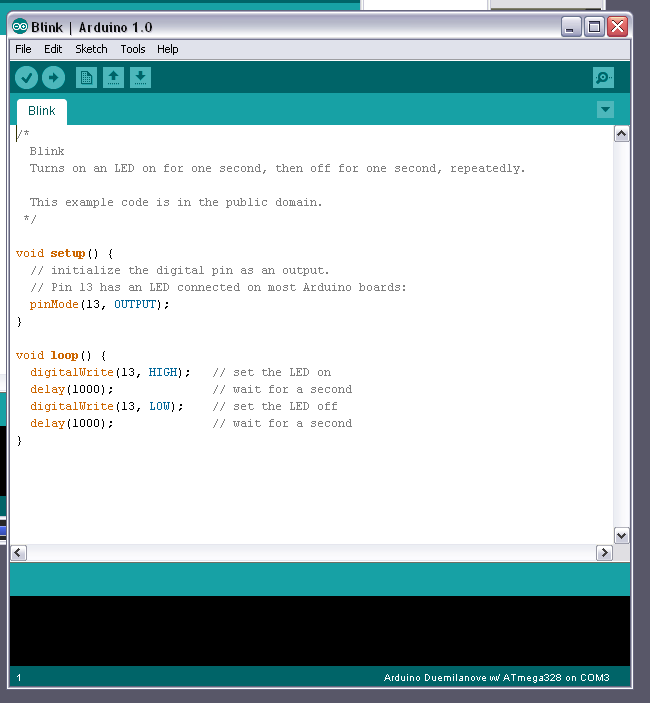

Dann gibt es die Nutzung von Informatiksystemen im Unterrichtskontext, die harte Technik. Hier könnte viel mehr passieren und ich mache gerade neue Erfahrungen, obwohl ich mich über zehn Jahre intensiv mit dem Thema beschäftige. Zur Zeit leite ich zusammen mit einer Kollegin eine Schulentwicklungsgruppe zu Digitalisierung in meiner Schule. Wir evaluieren die Bedürfnisse und Potentiale unseres Kollegiums in Bezug auf digitale Werkzeugnutzung im Unterrichtsgeschehen, haben auch erste Erfolge und entwickeln Ansätze für weitere konkrete Schritte im System.

Hierbei bin ich auf Reflector aufmerksam geworden, ein kostenpflichtiges Tool, mit dem sich der Bildschirm eines mobilen Endgerätes als Beamerbild spiegeln lässt. Das kann ich auch mit meinem Laptop über HDMI (Kabelgebunden, aber für viele Anwendungen ok). Aber was ich mit einem Tablet zusätzlich kann ist:

- Ergebnisse von Schüler*innen direkt per Kamera zügig an die Tafel bringen (per Foto oder Live-Kamera)

- Schüler*innnen auf dem Tablet an ihrem Platz Lösungen entwickeln lassen, ohne dass sie vorne am Smartboard schreiben müssen (wobei ich damit mein privates Gerät einem gewissen Risiko aussetze)

- Sollte die ganze Klasse mit ihrem Tablet ausgestattet sein, z.B. Hausaufgaben zügig vergleichen, da die verschiedenen Geräte schnell angesteuert werden können.

Zudem ist ein Tablet schnell griffbereit, handhabbar wie ein Skizzenblock und besonders für das Betrachten von digitalen Inhalten leichtfüßiger als Laptops. Smartphones dagegen haben einen recht kleinen Bildschirm und haben für den Unterricht keinen Vorteil gegenüber Tablets, außer, dass der überwiegende Teil der Schüler*innen sie bereits besitzt. Laptops sind für einige Aufgaben besser geeignet als Tablets, z.B. längere Texte verfassen oder für die umfangreichere Softwareentwicklung. Demgegenüber lassen sich Tablets zügig direkt verwenden, da sie meist in Standby gehalten werden und sind mobiler als Laptops einsetzbar, z.B. als Kamera zur Bild und Videoaufnahme.

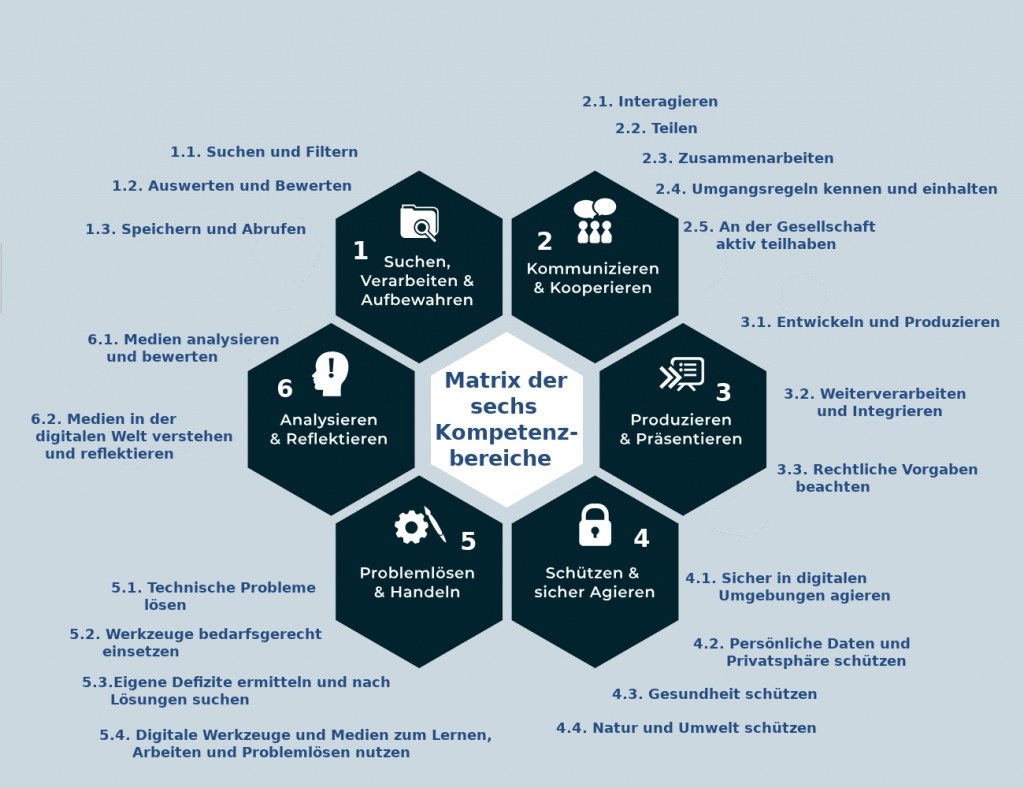

Der Großteil von üblichen Unterrichtsformaten erscheint mir mit Tablets gegenüber Laptops gut realisierbar, da es sicht um häufigen Wechsel und meist einer Betrachtung von Medien handelt. In der Diskussion kristallisiert sich heraus, dass eine Ausstattung ganzer Klassen mit Tablets den Unterricht nicht nur methodisch und inhaltlich bereichern kann, sondern uns auch anders als bisher ermöglicht, unserer Pflicht als Schule nachzukommen, die von der Kultusministerkonferenz beschlossenen digitalen Kompetenzen umfangreich und systematisch zu fördern. Im Folgenden ein von mir erstellter Überblick über diese Kompetenzen:

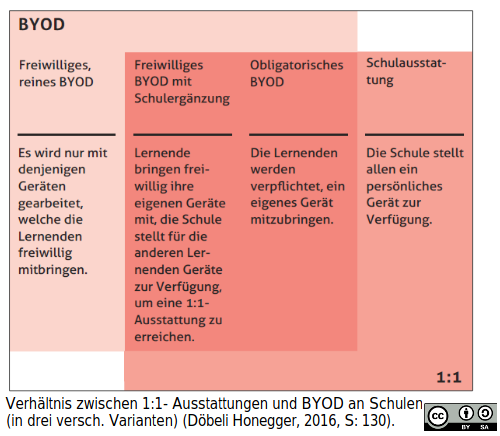

Zur Zeit sind wir mit Laptopwägen und Smartboards recht gut ausgestattet, aber verglichen mit den Möglichkeiten, die persönliche Endgeräte mit sich bringen, ist die Nutzung recht beschaulich. Warum persönliche Endgeräte? Weil diese sich an die persönlichen Anforderungen anpassen lassen und weil sie Verbindlichkeit schaffen. Verschiedene Varianten sind denkbar.

Und warum ausgerechnet iPads? Die einheitliche Plattform mit an Schule angepasster Verwaltungssoftware zur Administration und unterrichtlichen Verwendung ist attraktiv für einen reibungslosen Ablauf. Schule ist eine sehr heterogene Umgebung, wo oft Zeit eine entscheidene Rolle spielt. In einer Unterrichtsstunde kostbare Minuten zu verlieren, um die Technik in den Griff zu bekommen kostet nicht nur Nerven, sondern führt oft dazu, dass Kolleginnen Technik vermeiden. Zudem sind die technischen Kenntnisse von Lehrerinnen sehr unterschiedlich und oft nicht besonders hoch, so dass es wenig Bereitschaft gibt, sich intensiv in Bereiche einzuarbeiten, die möglicherweise nach ein paar Jahren schon wieder nicht mehr nützlich sind. Sicher wäre hier auch eine informatisch-technische Grundbildung verpflichtend für alle Lehrer*innen in der Ausbildung wünschenswert, wie nun in der Schweiz umgesetzt, dies ist aber zur Zeit nicht abzusehen und würde auch nicht alle oben genannen Anforderungen nivellieren.

Sollte es möglich sein, die digitalen Arbeitsmaterialien und -ergebnisse von Schüler*innen weiterhin in einer schuleigenen oder Behördeneigenen Cloud / Speicher abzulegen, wie beispielsweise in einem Content Management System wie Moodle, können die Apple-eigenen Lösungen umgangen werden, um auf dieser Ebene möglichst datensparsam zu arbeiten.

Wichtig ist jedenfalls, in Schule Erfahrungen zu sammeln und auszutauschen, um auf dem Gebiet der Nutzung digitaler Lernumgebungen vor allem auch zum Erwerb der für den Alltag dringend benötigter Grundlagen zu digitalen Medien, Werkzeugen und Informatiksystemen wie von der KMK gefordert große Schritte aufzuholen und nicht noch weiter hinter die gesamtgesellschaftliche Entwicklung zurückzufallen.